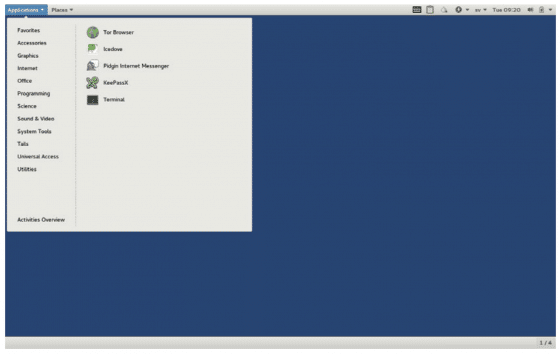

Eftersom Tails är ett eget operativsystem kommer datorn inte riktigt att se ut som du är van vid, oavsett om du har en Windows-dator eller en Mac. Däremot är skillnaderna inte större än att du direkt kommer att förstå hur själva gränssnittet fungerar. Längst upp till vänster på skärmen hittar du till exempel en knapp som fäller ut menyn med alla de program som finns installerade i Tails. Säkerhetsaspekten av operativsystemet för dock med sig vissa speciallösningar.

Ansluta till internet

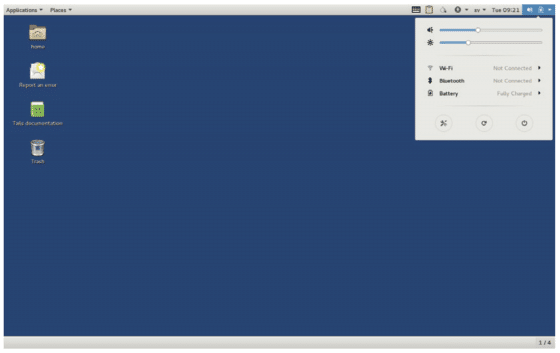

Beroende på hur datorn du använder är utrustad kan du ansluta Tails till internet via ett trådlöst nätverk eller genom att koppla in en nätverkssladd.

Väljer du sladd behöver du bara plugga i den. För att koppla upp till ett trådlöst nätverk klickar du på systemmenyn i verktygsfältet längst upp till höger på skärmen och väljer Wi-fi.

Efter att du anslutit datorn till ett nätverk försöker Tails starta Tor. Lyckas det får du efter en liten stund ett meddelande om att datorn är redo att användas. Om du är för snabb kommer du att få en varning om att Tor inte är redo att användas. Ignorera inte den varningen eftersom den innebär att du ännu inte blivit anonym.

Om du däremot kopplat upp datorn till ett trådlöst nätverk som kräver inloggning via en webbsida måste du först starta den webbläsare som heter Unsafe Browser. Anledningen är att det inte går att använda den anonyma Tor Browser för att logga in på sådana sidor.

Efter att ha använt Unsafe Browser för att logga in på nätverket, stäng ner den webbläsaren och starta sedan Tor Browser. Undvik att ha båda webbläsarna igång samtidigt för att eliminera risken för att råka använda Unsafe Browser av misstag!

- Unsafe Browser för att kunna logga in på internet via så kallade captive portals.

- Kör inte Unsafe browser och Tor Browser samtidigt – det ökar risken för mänskliga misstag. Logga in med US först, stäng den sedan och byt till TB.

- Vänta på synkroniserad klocka.

Viktigt! Tor och kryptering

En viktig aspekt av hur Tor fungerar gäller kryptering. När internettrafik lämnar din dator krypteras den tre gånger, en gång för varje hopp inne i Tornätverket. Den första datorn tar bort det yttersta krypteringslagret, skickar vidare till den andra datorn som tar bort nästa krypteringslager och skickar vidare till den sista datorn. Den tar bort det tredje krypteringslagret och skickar din internettrafik vidare till slutmålet. Men om din internettrafik inte är krypterad innebär det att den från och med sista datorn i Tor-kedjan nu är möjlig att avlyssna. Antingen av den person eller av den organisation som sköter den sista datorn eller av någon på vägen mellan den och slutmålet. För att öka ditt skydd bör du därmed se till att du använder krypterade förbindelser, det vill säga https i stället för http i webbläsaren, en krypterad förbindelse till din e-postserver om du använder Icedove för mejl och så vidare.

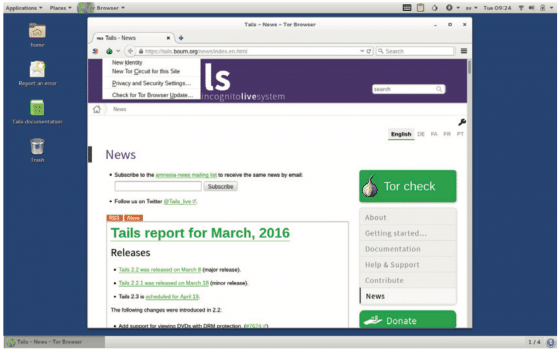

Tor Browser

Tor Browser är den webbläsare som du ska använda när du vill vara anonym. Jämfört med din vanliga webbläsare i ditt vanliga operativsystem kommer du att upptäcka vissa begränsningar i Tor Browser. Bland annat spärras vissa webb-funktioner som är utvecklade med en teknik som heter JavaScript. Anledningen är att det i en del JavaScript-program finns brister som riskerar att avslöja vem du är. Av samma anledning saknas också stöd för Flash, en populär teknik för att göra rörlig grafik på webben. Som en konsekvens av dessa begränsningar kommer inte alla webbplatser att fungera eller se ut som du är van vid.

En annan skillnad jämfört med hur du normalt upplever webben är att allt kommer gå långsammare när du använder Tor Browser. Det beror på att all trafik till och från din dator tar en omväg via Tor-nätverket för att göra den anonym.

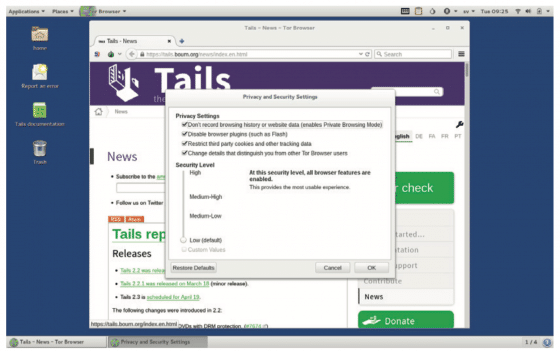

I Tor Browser finns möjligheten att justera hur strikta säkerhetsinställningar du vill ha. Klicka på den lilla knappen med en lök precis till vänster om webbläsarens adressfält och välj sedan Privacy and Security Settings.

I dialogrutan som du då hamnar i finns två rubriker, Privacy Settings och Security level. Alla fyra kryssrutorna under integritetsinställningarna bör vara aktiverade. Under Security level kan din säkerhet genom att i fyra steg välja vilka funktioner i din webbläsare som ska stängas av.

För att skydda din anonymitet ytterligare finns en knapp i menyn som dyker upp när du klickar på lök-ikonen: New Identity. Klickar du på den kommer trafiken till och från Tor Browser att ta en ny väg via Tor-nätet. Dessutom stängs alla öppna flikar ned samtidigt som webbläsaren slänger alla cookies och andra filer som du hittills samlat på dig under ditt surfande.

Den här funktionen skyddar dig ändå inte helt från någon som lägger ihop två och två: Om du först använder Tails för att läsa din e-post och sedan publicera ett blogginlägg som är tänkt att vara anonymt finns det en möjlighet att lägga pussel och förstå att det är du som gjort publiceringen. Lösningen är att starta om Tails när du läst din e-post och därmed också få en helt ny, tillfällig internetidentitet.

En annan egenskap hos Tor Browser behöver också nämnas. Om du vill använda webbläsaren för att ladda upp filer från din usb-sticka, till exempel för att lägga till som bilaga i ett mail, måste filerna ligga i den mapp som heter just Tor Browser på usb-stickan. Anledningen är att Tor Browser av säkerhetsskäl inte får komma åt vilka mappar som helst.

Kontorsprogram

Officepaketet Libre Office finns i Tails. Där hittar du program för ordbehandling, kalkylblad, presentationer och enklare illustrationer. I menyn Applications finns också program som Gimp för bildbehandling och Audacity för redigering av ljudfiler.

Tips! Mer om krypterad e-post

För att lära dig mer om e-post, PGP och kryptering, läs guiden Kom igång med PGP! Den hittar du gratis på internetstiftelsen.se. Läs om hur du bör hantera dina nycklar och varför du absolut inte får råka skicka iväg din privata nyckel till någon annan.

Krypterad e-post med Icedove och Enigmail

För att kunna skicka och ta emot krypterad e-post finns programmen Icedove och Enigmail installerade i Tails. Icedove är ett e-postprogram medan Enigmail ett verktyg för krypteringstekniken PGP.

Om du inte redan har de krypteringsnycklar som krävs för att kunna hantera krypterad e-post kan du skapa dem med programmet Passwords and Keys i Applications-menyn, under Utilities. Har du redan nycklar importerar du dem i stället till Passwords and Keys.

OpenPGP Applet

Att skriva saker som ska vara hemliga i ett webbläsarfönster är förenat med risker. Det finns olika sätt för en angripare att komma över texten som skrivs in. Vid sidan av kombinationen Icedove och Enigmail finns därför även PGP-programmet OpenPGP Applet i Tails. OpenPGP Applet är ett litet anteckningsblock där känslig text skrivs i ett program i den egna datorn, krypteras med PGP för att slutligen kopieras in i webbläsaren.

Beständiga volymer

För att kunna skicka och ta emot krypterad e-post behöver du en PGP-nyckel. Mer om det kan du läsa i Internetguiden Kom igång med PGP!

Ett problem med PGP i kombination med Tails är att din Tails-dator återställs vid varje omstart, vilket gör att dina PGP-nycklar också försvinner.

För att kunna lagra PGP-nycklar – och annan information som lösenord till trådlösa nätverk, bilder, dokument och så vidare – mellan olika Tails-sessioner finns därför en funktion i Tails som heter Persistent volume.

Persistent volume är ett sätt att skapa ett krypterat utrymme på ditt usb-minne. Här kan du lagra inställningar, dokument, PGP-nycklar och annat utan att det raderas varje gång du stänger av din Tails-dator.

Du behöver vara medveten om att en persistent volume inte är dold. Den som kommer över din usb-sticka ser att det krypterade utrymmet finns, men behöver ditt lösenord för att kunna öppna det.

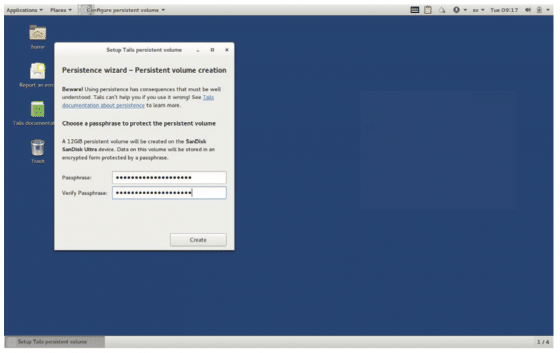

Skapa en persistent volume

Du skapar en persistent volume genom att öppna Applications-menyn längst upp till vänster på skärmen. Under System Tools hittar du alternativet Configure persistent volume. I rutan som dyker upp matar du in ett lösenord och klickar sedan på Create.

När utrymmet är skapat på din sticka får du välja vilka saker du vill spara i det. Några användbara alternativ är:

- Dina egna dokument

- PGP-nycklar

- Inställningar för chattprogrammet Pidgin

- Inställningar för e-postprogrammet Icedove

- Nätverksinställningar

- Bokmärken

- Skrivarinställningar

- Bitcoin-plånbok

Ytterligare några valmöjligheter finns, men förstår du inte vad de innebär är det bäst att inte aktivera dem.

Öppna din ”beständiga volym”

När du skapat en beständig volym kommer ett nytt alternativ dyka upp i Tails Greeter när du startar din Tails-sticka: Use persistence? Den ska du svara Yes på om du vill komma åt dina egna dokument och inställningar som du sparat på usb-stickan.

Radera din PV

Vill du radera din beständiga volym och allt som finns i den väljer du Delete persistent volume från System Tools-alternativet i Applications-menyn.

Krypterad chatt med Pidgin

Pidgin är ett chattprogram som bygger på en teknik som heter Off-the-record, OTR. OTR krypterar bland annat de meddelanden som skickas, men ger också möjlighet att verifiera vem det faktiskt är du chattar med5.

Om du vill använda Pidgin för att skicka och ta emot krypterade chattmeddelanden måste du först aktivera OTR i programmet. Du behöver också vara medveten om att filer som skickas via Pidgin inte är krypterade.

Virtuellt tangentbord

Om du använder en lånad dator, till exempel på ett internetkafé, kan du inte vara säker på att det inte finns en så kallad keyboard logger inkopplad. En keyboard logger spelar in alla tryckningar som görs på tangentbordet. För situationer där det inte är ett alternativ för dig att chansa, även om risken är aldrig så liten, har Tails ett så kallat virtuellt tangentbord. Aktiverar du funktionen dyker ett tangentbord upp på skärmen. På det kan du sedan skriva genom att peka och klicka med musen.

Tips! Kryptering och anonymitet

Det är viktigt att vara medveten om att kryptering och anonymitet är två olika saker. Ibland är du intresserad av båda egenskaperna, ibland räcker det med den ena.

Kryptering gör det omöjligt för en utomstående att ta del av den information som skickas via internet. PGP krypterar e-post, men döljer inte vem som skickar och vem som tar emot.

Anonymisering gör det omöjligt för en utomstående att veta vilka parter det är som kommunicerar med varandra. Tor ger anonymitet, så att exempelvis ett företag eller en organisation inte kan se vem som besöker webbplatsen.

Hantera lösenord

KeyPassX är ett program för att spara dina lösenord till webbplatser och andra nättjänster på ett säkert sätt. Aktiverar du den funktionen när du skapar en persistent volume erbjuder Tails på så sätt möjligheten att leva upp till säkerhetsexperternas råd om hur ett bra lösenord ska vara.

Rör inte datorns hårddisk

När en dator startas om efter en Tails-session finns det inga spår som avslöjar att Tails har använts på den. Tails rör nämligen inte informationen som finns på datorns hårddisk. Det innebär också att eventuella virus och andra skadliga program som finns på datorns hårddisk inte påverkar Tails.

Det går dock att komma åt data som finns på datorns hårddisk från Tails. Men eftersom det finns potentiella problem med att göra det är det bäst att låta bli. Dels finns en risk att Tails råkar förstöra information på hårddisken, dels finns en risk att Tails lämnar spår efter sig eller att information på hårddisken röjer din anonymitet.

Tips! Krypterad chatt via mobilen

Ett alternativ till Pidgin är att använda de senaste versionerna av antingen mobilapparna WhatsApp eller Signal. De skickar också alla meddelanden krypterat.

Tor är långsamt

Du kommer sannolikt upptäcka att det går långsammare att surfa när du använder Tor Browser.

Radera säkert

Information som raderas från en hårddisk går ofta att återskapa på olika sätt. Det finns många olika verktyg för att radera data på ett mer säkert sätt, och ett sånt finns inbyggt i Tails. Var dock uppmärksam på att det inte fungerar på en usb-sticka. Du kan alltså inte använda kommandot Wipe som dyker upp när du högerklickar på en fil för att radera den för alltid.

Detta gäller alltså bara de data som du lagrar i en beständig volym, om du väljer att skapa en sådan. Alla andra inställningar i Tails återställs automatiskt vid varje omstart. Det gäller även dokument och andra filer som du sparar på skrivbordet eller i andra mappar i din Tails-installation.

Egna program och plugin

Det går att installera egna program på din Tails-sticka. Men låt bli att göra det. Säkerhet har högsta prioritet i Tails och de program som finns förinstallerade i operativsystemet är också granskade ur säkerhetsperspektiv. Det innebär inte att de är helt säkra, men att riskerna är minimerade så långt det är möjligt. Vilka problem som finns i program du själv vill installera vet du däremot inte.

Uppdatera

Att uppdatera operativsystemet i en dator är alltid viktigt för att minimera riskerna med säkerhetsluckor. Men i ett operativsystem vars hela syfte är att ge dig en så säker internetförbindelse som möjligt är det extra viktigt.

Ungefär var sjätte vecka kommer nya versioner av Tails. Se till att installera dem så snart en ruta om att en ny version finns tillgänglig dyker upp i operativsystemet!

Lär dig mer

Läs också de andra guiderna om digitalt självförsvar och digitalt källskydd:

- Digitalt källskydd – en introduktion

- Digitalt självförsvar – en introduktion

- Kom igång med säkrare mobiltelefon!

- Kom igång med PGP!

- Kom igång med Tor!

Du hittar dem alla på internetstiftelsen.se.